1. 前言

云計算已經是非常火爆的概念了,涉及的服務也非常多,彈性計算服務、文件存儲服務、關系數據庫服務、key-value數據庫服務等等不勝枚舉。本文將簡要闡述一下彈性計算服務的安全問題,因為彈性計算是應用得最普遍的云服務,也是安全風險最大的云服務。

由于許多東西涉及公司機密,技術細節、實現或者新的方向,本文中不進行講解。有興趣的可以投一份簡歷過來,我們共同為云計算努力。

2. 云計算帶來的新風險

在云計算之前的時代,傳統IDC機房就面臨著許多的安全風險。然后這些問題毫無遺漏的傳遞到了云計算時代,不僅如此,云計算獨有的運作模式還帶來了更多新的問題。

2.1. 云內部的攻擊

l 安全域被打破

在對外提供云計算業務之前,互聯網公司使用獨立的IDC機房,由邊界防火墻隔離成內外兩塊。防火墻內部屬于可信區域,自己獨占,外部屬于不可信區域,所有的攻擊者都在這里。安全人員只需要對這一道隔離墻加高、加厚即可保障安全,也可以在這道墻之后建立更多的墻形成縱深防御。

但是在開始提供云計算業務之后,這種簡潔的內外隔離的安全方案已經行不通了。通過購買云服務器,攻擊者已經深入提供商網絡的腹地,穿越了邊界防火墻。另外一方面,云計算內部的資源不再是由某一家企業獨享,而是幾萬、幾十萬甚至更多的互相不認識的企業所共有,當然也包含一些懷有惡意的用戶。顯然,按照傳統的方式劃分安全域做隔離已經行不通了,安全域被打破。

l 新的攻擊方式

傳統IDC時代攻擊者處于邊界防火墻外部,和企業服務器、路由器之間只有IP協議可達,也就是說攻擊者所能發起的攻擊,只能位于三層之上。

但是對于云計算來說,情況發生了變化。在一個大二層網絡里面,攻擊者所控制的云服務器與云服務提供商的路由器二層相連,攻擊者可以在更低的層面對這些設備發動攻擊,如基于ARP協議的攻擊,比如說常見的ARP欺騙攻擊,甚至更底層的以太網頭部的偽造攻擊。

關于以太網頭部的偽造攻擊,我曾經遇到過一次。攻擊者發送的數據包非常小,僅僅包含以太網頭部共14個字節,源和目的物理地址都是偽造的,上層協議類型為2個字節的隨機數據,并非常見的IP協議或者ARP協議,對交換機造成了一些不良影響。

l 虛擬層穿透

云計算時代,一臺宿主機上可能運行著10臺虛擬機,這些虛擬機可能屬于10個不通的用戶。從某種意義上說,這臺物理機的功能與傳統IDC時代的交換機相當,它就是一臺交換機,承擔著這10臺虛擬機的所有流量交換。

入侵了一臺宿主機,其危害性與入侵了傳統時代的一個交換機新黨。但是與交換機相比,是這臺宿主機更容易被入侵還是交換機更容易被入侵?顯然是宿主機更容易入侵。

首先,攻擊者的VM直接運行在這臺宿主機的內存里面,僅僅是使用一個虛擬層隔離,一旦攻擊者掌握了可以穿透虛擬層的漏洞,毫不費力的就可以完成入侵,常見的虛擬化層軟件如xen、kvm都能找到類似的安全漏洞。

其次,交換機的系統比較簡單,開放的服務非常有限。而宿主機則是一臺標準的Linux服務器,運行著標準的Linux操作系統以及各種標準的服務,可被攻擊者使用的通道也多得多。

2.2. 大規模效應

l 傳統攻擊風險擴大

為了方便讓VM故障漂移以及其它原因,云計算網絡一般的都會基于大二層架構,甚至是跨越機房、跨越城市的大二層架構。一個VLAN不再是傳統時代的200來臺服務器,數量會多達幾百臺、幾千臺。在大二層網絡內部,二層數據交換依賴交換機的CAM表尋址。當MAC地址的規模達到一定規模之后,甚至可能導致CAM表被撐爆。

類似的,ARP欺騙、以太網端口欺騙、ARP風暴、NBNS風暴等等二層內部的攻擊手法,危害性都遠遠超過了它們在傳統時代的影響。

l 攻擊頻率急劇增大

由于用戶的多樣性以及規模巨大,遭受的攻擊頻率也是急劇增大。以阿里云現在的規模,平均每天遭受數百起起DDoS攻擊,其中50%的攻擊流量超過5GBit/s。針對WEB的攻擊以及密碼破解攻擊更是以億計算。

這種頻度的攻擊,給安全運維帶來巨大的挑戰。

2.3. 安全的責任走向廣義

隨著更多的云用戶入住,云內部署的應用也更是五花八門。安全部門的需要負責的領域也逐漸擴大,從開始的保護企業內部安全,逐漸走向更上層的業務風險。

l 云計算資源的濫用

云計算資源濫用主要包括兩個方面,一是使用外掛搶占免費試用主機,甚至惡意欠費,因為云計算的許多業務屬于后付費業務,惡意用戶可能使用虛假信息注冊,不停的更換信息使用資源,導致云服務提供商產生資損。作為安全部門,需要對這種行為進行控制。

另一方面,許多攻擊者也會租用云服務器,進行垃圾郵件發送、攻擊掃描、欺詐釣魚之類的活動,甚至用來做botnet的C&C。安全部門需要能準確、實時的發現這種情況,并通過技術手段攔截。

l 不良信息處理

不良信息主要是指云服務器用戶提供一些色情、賭博之類的服務,云服務提供商需要能夠及時識別制止,防止帶來業務風險。

3. 技術挑戰

要解決上述的這些風險,基于傳統的防御思路,需要在網絡中部署訪問控制策略,實施流量監控系統等等東西。但是對于云來說,實施這些東西會遇到巨大的挑戰。

3.1. 失控的云

傳統時代,所有的流量都會通過交換機進行。通過netflow、snmp、ACL等手段可以做到足夠完善的流量監控和訪問控制策略。但是在云時代,不跨越宿主機的VM之間的流量在宿主機的內存中直接交換完畢,網絡部門、安全部門無法查看、控制這些流量。

為了解決云服務器被入侵的問題,安全部門需要在服務器上部署各種安全產品,但是不幸的是在云計算時代,這些服務器的所有權并不歸屬云提供商,安全部門同樣沒有權限對這些機器進行操作。

也就是說,在云時代,安全部門只是隔靴搔癢的來解決安全問題。

3.2. 業務多樣化帶來防御復雜性

傳統IDC時代,安全部門聯合網絡部門劃分一個一個的安全域,DNS服務器歸DNS區域,WEB服務器歸WEB區域,數據庫服務器歸數據庫區域,一切都井井有條。但是在云時代,數以十萬計的用戶在幾十萬的云服務器上,運行著各種各樣的服務。他們的PV、QPS、響應時間要求各不相同。

而安全方案又不可能有放之四海皆準的萬能藥,拿DDoS防御為例,CC攻擊

最常見的防御方案為客戶端meta跳轉、302跳轉甚至驗證碼。對于普通的以PC為主要客戶的網站來說,這么做沒有任何問題。但是對于以手機APP為主要客戶的網站來說,這么做就是滅頂之災,手機APP由于訪問的是WEB API接口,一般不會解析這種客戶端跳轉,更不用說填寫驗證碼了,將導致業務完全不可用。

業務的這種復雜性,給安全防御帶來不小的挑戰。

3.3. 隱私與監控的平衡

擔心隱私,擔心數據安全是目前上云的最大阻力,但是為了解決云計算資源濫用、個性化安全策略等許多問題,都需要做流量監控,可能引起用戶的擔憂。作為云計算安全的設計者,需要小心的把握兩者的平衡。

4. 阿里云的解決方案

在阿里云,安全部門是作為公司成立的第一批員工加入的,初期占公司總員工總數的10%以上。從一開始,我們就將云的安全性作為首要問題。2013年12月10日訊,英國標準協會(簡稱BSI)宣布阿里云計算有限公司(簡稱阿里云)獲得全球首張云安全國際認證金牌(CSA-STAR),這也是BSI向全球云服務商頒發的首張金牌。

4.1. 分布式虛擬交換機

為了解決云VM的網絡控制問題,我們設計了一套分布式的虛擬交換機,并提供WEB API供外部調用。分布式虛擬交換機部署在每一臺宿主機里面,與控制中心通信,上報、接收安全策略。它主要提供兩大功能:

l 自動遷移的安全組策略

在云時代,不同的用戶共用同一段IP地址,基于IP地址已經難以區分業務了。因此,我們使用用戶ID來做區分,基于用戶ID來實現安全域,實施安全策略。當用戶的VM出現故障遷移到其它宿主機時,這個VM的安全策略會自動遷移過去。

l 動態綁定過濾

我們借鑒思科的DAI技術,實現了對數據包的動態檢查,在VM發出的數據包出虛擬網卡之前做一次過濾,剔除偽造的報文。如偽造源IP地址的報文,偽造源MAC地址的報文。靠近源端過濾,可以有效的減輕惡意流量對網絡造成的影響。

4.2. 基于數據分析的云盾系統

基于數據分析的個性化安全,與監控惡意行為類似。我們統計并繪制每個云服務器的 BPS、PPS、QPS時間曲線圖,掌握最終用戶的訪問規律。根據User-Agent、源IP地址歸屬分析移動APP、PC的訪問分布。基于這些統計數據,我們定制每個云VM的WAF防御策略,DDoS防御觸發閾值、清洗閾值等,這就是阿里云的云盾系統。

其次,由于前文描述過的大規模的原因,我們的云盾系統每天可以捕獲大量的惡意IP地址,包括WEB攻擊行為、DDoS攻擊行為、密碼破解行為、惡意注冊行為等等。我們的安全系統將這些IP地址作為統一的資源庫提供,所有的安全產品進行聯動,在攻擊者對某個VM進行攻擊之前就完成了防御。

由于有了這些數據的整合,阿里云的云盾形成一個完整的體系,在各個不同的層面形成防御,組建戰略縱深。各個子產品的數據打通,互相協助,一同進化,保護著云平臺的安全。

4.3. 宏觀分析統計

鑒于隱私的考慮,我們不對應用層數據做監控,而是通過對五元組之類的數據做宏觀統計,發現惡意用戶對云主機的濫用。

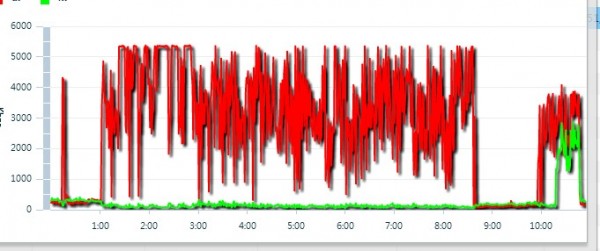

如上圖是一個典型的端口掃描之后做密碼掃描的例子。凌晨1點到9點之間,云VM在最外做端口掃描,因為許多主機不存活,導致出流量遠大于進流量,而且具備非常典型的攻擊特征,他只嘗試訪問大量IP地址的22、、1433、3389端口。在上午10點半左右,進的流量開始大起來,而且目的端口不變,目的IP是前面IP地址的子集。這說明,攻擊者已經提取了開放服務的主機,在進行密碼掃描了。

使用這種方式,我們避免了侵犯隱私,又能夠實現對惡意行為的偵測。

5. 總結

就我個人的理解,云的安全不會是由云服務提供商一家來做,一定是將網絡開放出來由眾多的安全服務廠商提供自己的產品,為形形色色的用戶提供個性化、定制化的產品和服務。

|

新聞熱點

疑難解答