網(wǎng)上流傳的很多關(guān)于windows server 2003系統(tǒng)的安全配置,但是仔細(xì)分析下發(fā)現(xiàn)很多都不全面,并且很多仍然配置的不夠合理,并且有很大的安全隱患,今天我決定仔細(xì)做下極端BT的2003服務(wù)器的安全配置,讓更多的網(wǎng)管朋友高枕無憂。

我們配置的服務(wù)器需要提供支持的組件如下:(ASP、ASPX、CGI、PHP、FSO、JMAIL、MySql、SMTP、POP3、FTP、3389終端服務(wù)、遠(yuǎn)程桌面Web連接管理服務(wù)等),這里前提是已經(jīng)安裝好了系統(tǒng),IIS,包括FTP服務(wù)器,郵件服務(wù)器等,這些具體配置方法的就不再重復(fù)了,現(xiàn)在我們著重主要闡述下關(guān)于安全方面的配置。

關(guān)于常規(guī)的如安全的安裝系統(tǒng),設(shè)置和管理帳戶,關(guān)閉多余的服務(wù),審核策略,修改終端管理端口, 以及配置MS-SQL,刪除危險的存儲過程,用最低權(quán)限的public帳戶連接等等,都不說了,大家在網(wǎng)上搜索到處是相關(guān)文章,315安全網(wǎng)上也多的很:

常規(guī)安全配置2003的:http://www.315safe.com/showarticle.asp?NewsID=2770

終端服務(wù)安全配置的:http://www.315safe.com/showarticle.asp?NewsID=2831

安裝防火墻的:http://www.315safe.com/showarticle.asp?NewsID=2813

MS-SQL的安全配置:http://www.315safe.com/showarticle.asp?NewsID=2933

先說關(guān)于系統(tǒng)的NTFS磁盤權(quán)限設(shè)置,大家可能看得都多了,但是2003服務(wù)器有些細(xì)節(jié)地方需要注意的,我看很多文章都沒寫完全。

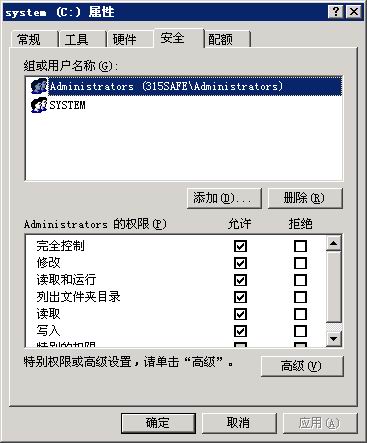

C盤只給administrators 和system權(quán)限,其他的權(quán)限不給,其他的盤也可以這樣設(shè)置,這里給的system權(quán)限也不一定需要給,只是由于某些第三方應(yīng)用程序是以服務(wù)形式啟動的,需要加上這個用戶,否則造成啟動不了。

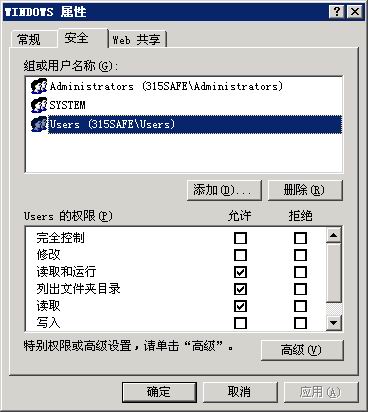

Windows目錄要加上給users的默認(rèn)權(quán)限,否則ASP和ASPX等應(yīng)用程序就無法運(yùn)行。以前有朋友單獨(dú)設(shè)置Instsrv和temp等目錄權(quán)限,其實沒有這個必要的。

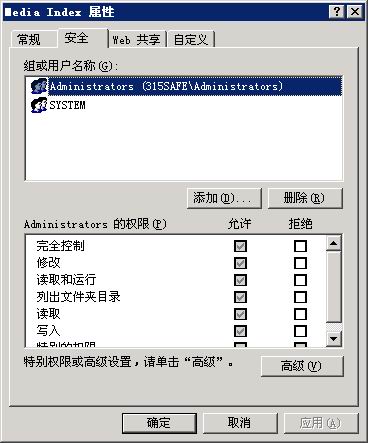

另外在c:/Documents and Settings/這里相當(dāng)重要,后面的目錄里的權(quán)限根本不會繼承從前的設(shè)置,如果僅僅只是設(shè)置了C盤給administrators權(quán)限,而在All Users/Application Data目錄下會 出現(xiàn)everyone用戶有完全控制權(quán)限,這樣入侵這可以跳轉(zhuǎn)到這個目錄,寫入腳本或只文件,再結(jié)合其他漏洞來提升權(quán)限;譬如利用serv-u的本地溢出提升權(quán)限,或系統(tǒng)遺漏有補(bǔ)丁,數(shù)據(jù)庫的弱點(diǎn),甚至社會工程學(xué)等等N多方法,從前不是有牛人發(fā)颮說:"只要給我一個webshell,我就能拿到system",這也的確是有可能的。在用做web/ftp服務(wù)器的系統(tǒng)里,建議是將這些目錄都設(shè)置的鎖死。其他每個盤的目錄都按照這樣設(shè)置,沒個盤都只給adinistrators權(quán)限。

另外,還將:net.exe,cmd.exe,tftp.exe,netstat.exe,regedit.exe,at.exe,attrib.exe,cacls.exe,這些文件都設(shè)置只允許administrators訪問。

把不必要的服務(wù)都禁止掉,盡管這些不一定能被攻擊者利用得上,但是按照安全規(guī)則和標(biāo)準(zhǔn)上來說,多余的東西就沒必要開啟,減少一份隱患。

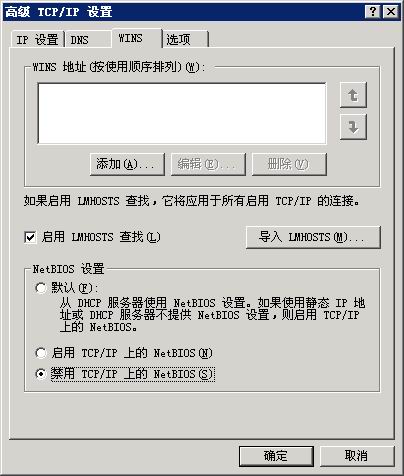

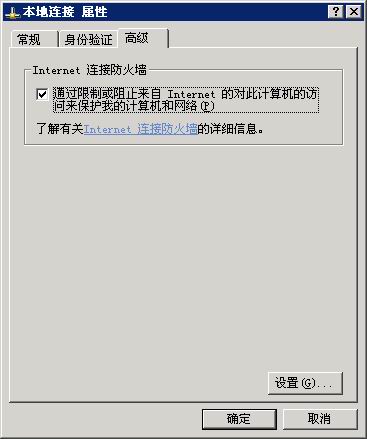

在"網(wǎng)絡(luò)連接"里,把不需要的協(xié)議和服務(wù)都刪掉,這里只安裝了基本的Internet協(xié)議(TCP/IP),由于要控制帶寬流量服務(wù),額外安裝了Qos數(shù)據(jù)包計劃程序。在高級tcp/ip設(shè)置里--"NetBIOS"設(shè)置"禁用tcp/IP上的NetBIOS(S)"。在高級選項里,使用"Internet連接防火墻",這是windows 2003 自帶的防火墻,在2000系統(tǒng)里沒有的功能,雖然沒什么功能,但可以屏蔽端口,這樣已經(jīng)基本達(dá)到了一個IPSec的功能。

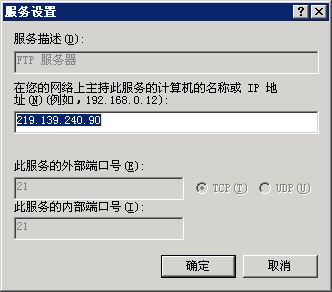

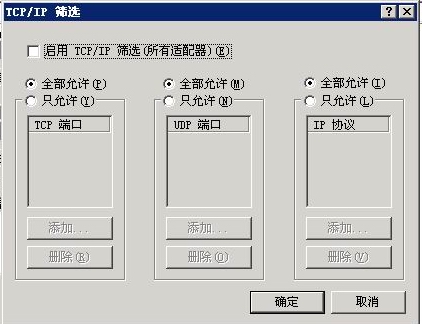

這里我們按照所需要的服務(wù)開放響應(yīng)的端口。在2003系統(tǒng)里,不推薦用TCP/IP篩選里的端口過濾功能,譬如在使用FTP服務(wù)器的時候,如果僅僅只開放21端口,由于FTP協(xié)議的特殊性,在進(jìn)行FTP傳輸?shù)臅r候,由于FTP 特有的Port模式和Passive模式,在進(jìn)行數(shù)據(jù)傳輸?shù)臅r候,需要動態(tài)的打開高端口,所以在使用TCP/IP過濾的情況下,經(jīng)常會出現(xiàn)連接上后無法列出目錄和數(shù)據(jù)傳輸?shù)膯栴}。所以在2003系統(tǒng)上增加的windows連接防火墻能很好的解決這個問題,所以都不推薦使用網(wǎng)卡的TCP/IP過濾功能。

SERV-U FTP 服務(wù)器的設(shè)置:

一般來說,不推薦使用srev-u做ftp服務(wù)器,主要是漏洞出現(xiàn)的太頻繁了,但是也正是因為其操作簡單,功能強(qiáng)大,過于流行,關(guān)注的人也多,才被發(fā)掘出bug來,換做其他的ftp服務(wù)器軟件也一樣不見得安全到哪兒去。

當(dāng)然,這里也有款功能跟serv-u同樣強(qiáng)大,比較安全的ftp軟件:Ability FTP Server

下載地址:http://www.315safe.com/showarticle.asp?NewsID=4096

設(shè)置也很簡單,不過我們這里還是要迎合大眾胃口,說說關(guān)于serv-u的安全設(shè)置。

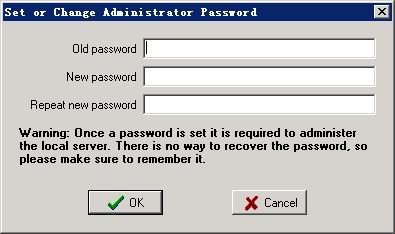

首先,6.0比從前5.x版本的多了個修改本地LocalAdministrtaor的密碼功能,其實在5.x版本里可以用ultraedit-32等編輯器修改serv-u程序體進(jìn)行修改密碼端口,6.0修補(bǔ)了這個隱患,單獨(dú)拿出來方便了大家。不過修改了管理密碼的serv-u是一樣有安全隱患的,兩個月前臭要飯的就寫了新的采用本地sniff方法獲取serv-u的管理密碼的exploit,正在網(wǎng)上火賣著,不過這種sniff的方法,同樣是在獲得webshell的條件后還得有個能在目錄里有"執(zhí)行"的權(quán)限,并且需要管理員再次登陸運(yùn)行serv-u administrator的時候才能成功。所以我們的管理員要盡量避上以上幾點(diǎn)因素,也是可以防護(hù)的。

新聞熱點(diǎn)

疑難解答

圖片精選